OPTION_5:HP

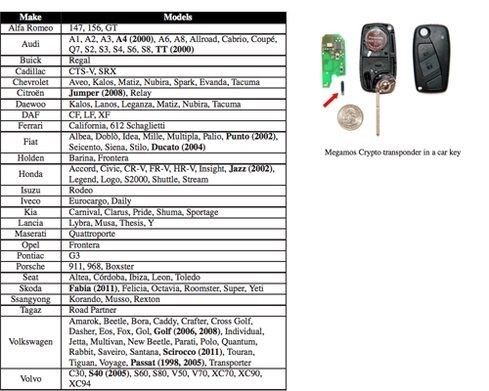

根据最近在2015年Usenix Security学术会议上发布的一份研究报告,揭示了在奥迪(Audi)、菲亚特(Fiat)、本田(Honda)、大众(Volkswagen)、沃尔沃(Volvo)以及其他采用免钥匙(keyless)启动系统的汽车中用于保护功能的Megamos Crypto应答器存在缺陷。这一事实显示汽车窃贼并不需要钥匙,就能轻易偷走采用免钥匙认证保护的汽车。

事实上,这份报告原本预定在2013年发表,然而,Megamos Crypto系统的开发厂商Thales与Volkswagen在英国提起诉讼,而使得这份出版品一再延宕。尽管研究人员在预期发布的九个月前即已提出警 告,但这两家公司认为这份报告可能的发表,可能鼓励并加剧技艺专精的汽车窃贼回避保护措施而偷车。

而这也正是该报告作者——英国计算机科学家Flavio Garcia以及荷兰研究人员Baris Ege与Roel Verdult认为必须正视这个问题的原因,特别是针对他们所测试的2012年车款。“在这份报告中暗示可能发生的攻击,对于那些采用免钥匙启动系统的汽车来说特别严重,”研究人员总结说:“从汽车中取走机械钥匙后,并未因此而在某种程度上增强加密机制。”

然而,免钥匙启动系统其实都有钥匙。尽管采用免钥匙系统的汽车可能都配备一个启动按键,以取代机械钥匙埠,用于验证车主身份以及允许汽车引擎发动,它依靠的是一个储存在RFID芯片中的密钥。

而Megamos Crypto应答器采用96位的密钥。根据研究人员指出,这种应答器本身存在多种缺点。它并没有随机随机数生成器,使其十分易于遭受重送攻击(replay attack)。此外,其内部密码仅使用56字节成,则是另一个问题。

Flavio Garcia、Baris Ege与Roel Verdult,他们勇敢地指出所测试的车款。

研究人员们只花了30分钟的时间,就从应答器取得了96位的密钥。第二次的破 解花的时间较长一些,但也只用了两个半小时。

但这不只是针对Megamos Crypto应答器的问题。在这份报告中,研究人员指出针对其他广泛使用的汽车防盗器应答器,如DST40、Hitag2与Keeloq,也都存在已知的攻击。

Volkswagen汽车公司尚未针对这份报告发表任何评论。

今年二月,英国伦敦警察厅表示,去年一整年有超过6,000起汽车在未使用钥匙的情况下遭窃的案件,占所有汽车失窃案件的42%。伦敦警察厅指出,尽管有部份的汽车失窃案件是整辆车被拖走,但大部份的情况“似乎都是有组织的犯罪份子利用编程器复制钥匙后开走汽车。”

不过,这样的盗窃案件可能与报告中提及的方式无关。如同伦敦警察厅所指出的,采用免钥匙启动系统的汽车通常都是被窃贼利用电子或强行闯入的方式,然后再利用电路板诊断端口(OBD)编写一个新钥匙即可开车汽车。

这种盗车方式在美国似乎并不常见。去年,美国国家保险犯罪局(NICB)警告说,利用免钥匙认证系统来开启车锁的汽车窃贼主要都是采用扫描诊断盒来窃取车内的个人物品。

但NICB发言人Frank Scafidi表示尚未接获任何举报骇入无钥匙系统汽车的窃盗案件,但他指出,利用OBD窃车的窃盗案件正持续增加中。

编译:Susan Hong

本文授权编译自EE Times,版权所有,谢绝转载