尽管潜在的网络攻击越来越复杂,但此前工业自动化控制系统(IACS)在安全措施的采取方面行动迟缓。部分原因是相关系统的设计师和操作人员缺乏公共基准。新发布的IEC 62443系列标准是一套旨在确保网络安全弹性、并保护关键基础设施和数字工厂的协议。该系列标准提供了广泛的安全层,为工业基础设施的安全保护提供了一条发展道路。不过,其复杂性也给符合认证带来了一些挑战。企业要成功利用该标准,就必须学会如何驾驭其复杂性,并理解这些新的挑战。

工业系统风险

像配水、污水处理和电网等类关键基础设施的数字化,实现了不间断工作,这已成为人们日常生活的必要需求。然而,各种网络攻击却是导致这些系统中断的原因之一,而且预计未来攻击还会不断增加。

另一方面,工业4.0也在呼唤传感器、执行器、网关和汇接器的高度互联。然而,连通性的提高也增加了网络攻击的潜在风险,从而使得安全措施比以往任何时候都更加重要。美国网络安全和基础设施安全局(CISA)等组织的成立,也表明了保护关键基础设施并确保其抵御网络攻击的重要性。

为什么选择IEC 62443?

2010年Stuxnet病毒的出现,开始使工业基础设施陷入脆弱状态。Stuxnet是世界上首次公开的网络攻击,表明攻击可以成功地远程瞄准IACS。随后的多次攻击更加巩固了这样一种认知,即通过针对特定类型设备的远程攻击,可以使工业基础设施受到损害。

无论是政府机构和公用事业,还是IACS用户和设备制造商,很快都意识到了IACS需要保护。政府和用户自然倾向于组织措施和安全政策,而设备制造商则研究可能的硬件和软件对策。然而,采取安全措施的速度很慢,主要原因在于:

·基础设施的复杂性

·相关方的利益和关注点不同

·缺乏可实现或可用选项

·缺乏可衡量目标

总的来说,利益相关方面临着不确定性,无法确定合适的安全级别目标,使其能够在保护充分性与成本之间实现合理平衡。

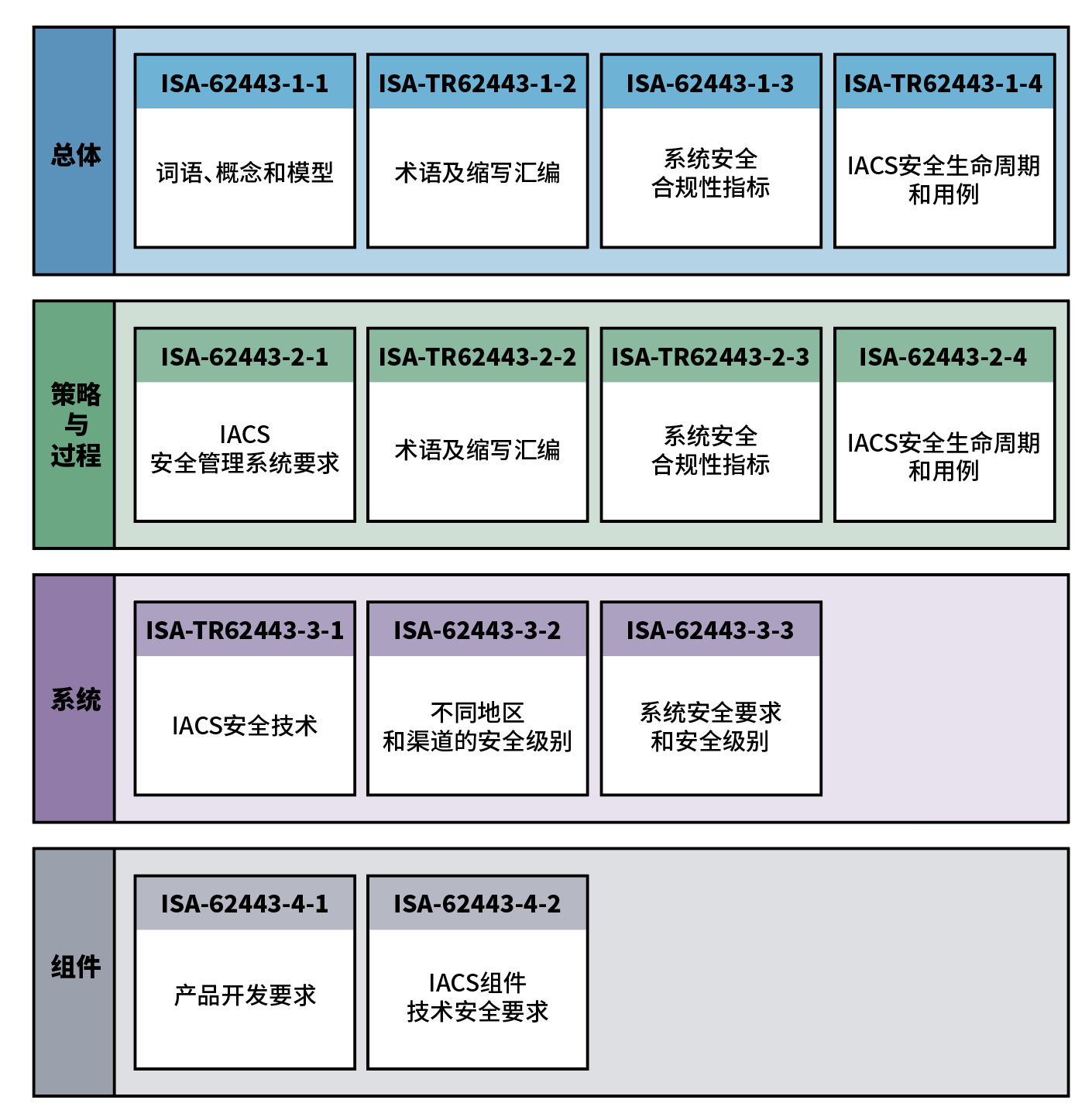

国际自动化协会(ISA)成立了工作组,在ISA99倡议下建立了公共基准,最终导致了IEC 62443系列标准的面世。该标准目前分为四个层次和类别,详见图1。

由于范围广泛,IEC 62443标准涵盖了组织政策、程序、风险评估以及软硬件组件的安全性。该标准的完整范围使其具有独特的适应性,并反映了当前的现实。此外,国际海底管理局在处理IACS所有利益相关方的各种利益时,也采取了更全面的方针。

一般来说,不同利益相关方对安全性的关注是不同的。例如,如果考虑知识产权盗窃,IACS运营商的兴趣可能在于对制造过程进行保护,而设备制造商则可能更关心保护人工智能(AI)算法免受逆向工程。

图1:IEC 62443是一个全面的安全标准。

此外,因为IACS本质上是比较复杂的,所以必须考虑所有层次。如果没有安全设备的支持,仅有程序和政策是不够的;反之,如果程序没有正确定义安全用法,再好的组件也是无用的。

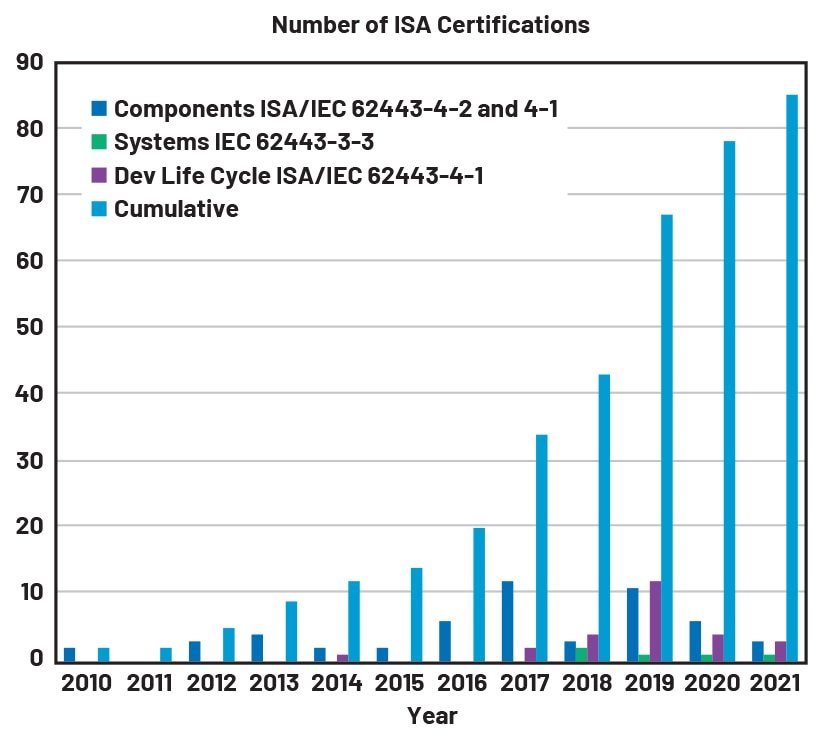

图2显示了通过ISA认证的IEC 62443标准利用率。正如预期的那样,行业各关键利益相关方共同定义的标准,加速了安全措施的实施。

图2:所示时间内ISA认证的数量。

符合IEC 62443:一项复杂的挑战

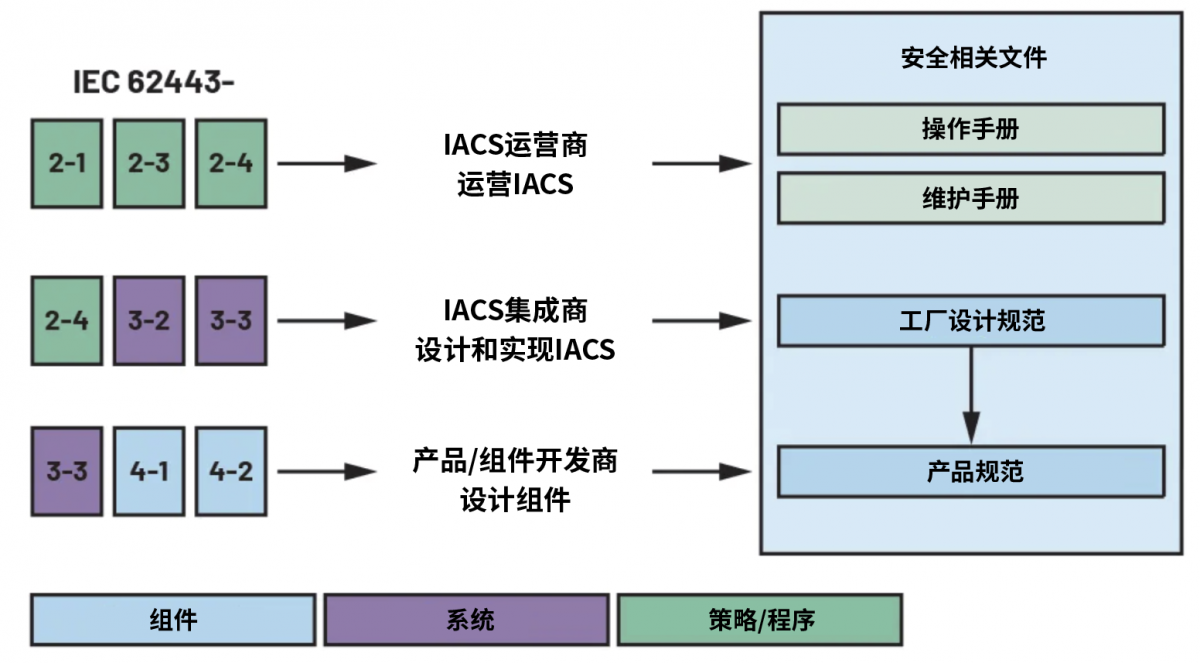

IEC 62443是一个非常全面和有效的网络安全标准,不过其复杂性也令人难以置信,单是文件本身就长达近千页。获得对网络安全协议的清晰理解,需要一个学习过程,并且不仅仅只是吸收技术语言。该标准的每个部分都必须被理解为整体的一部分,因为这些概念是相互依存的(如图3所示)。

例如,根据IEC 62443-4-2,必须针对整个IACS实施风险评估,评估结果将决定设备的目标安全级别。

图3:认证流程高级视图。

最高安全级别需要硬件实现

IEC 62443用直白的语言定义了安全级别,详见图4。

图4:IEC 62443安全级别。

IEC 62443-2-1要求进行安全风险评估。作为该过程的结果,将为每个组件分配一个目标安全级别(SL-T)。

根据图1和图3,标准的某些部分负责处理流程和程序,而IEC 62443-4-1和IEC 62443-4-2则处理组件安全性。根据IEC 62443-4-2,组件类型包括软件应用程序、主机设备、嵌入式设备和网络设备。对于每种组件类型,基于其需满足的组件要求(CR)和增强要求(RE),IEC 62443-4-2为其定义了能力安全级别(SL-C)。表1汇总了SL-A、SL-C、SL-T及其关系。

表1.安全级别汇总

以网络连接的可编程逻辑控制器(PLC)为例。网络安全要求PLC经过身份验证,这样它就不会成为攻击入口。一种众所周知的技术是基于公钥的身份验证。对于IEC 62443-4-2:

·1级不考虑公钥加密

·2级需要常用的流程,如证书签名验证

·3级和4级要求对身份验证过程中使用的私钥进行硬件保护

从安全级别2开始,需要许多安全功能,包括基于涉及秘钥或私钥的密码学机制。对于安全级别3和4,在许多情况下需要基于硬件的安全或加密功能保护。这正是工业设计师将从交钥匙安全IC中受益的地方,原因在于IC中已嵌入以下基本机制:

·安全密钥存储

·侧通道攻击保护

·负责以下功能的命令

·消息加密

·数字签名计算

·数字签名验证

这类交钥匙式安全IC使IACS组件开发人员无需将资源重复投入到复杂的原始安全设计。使用安全IC的另一好处是可顺便利用通用功能和专用安全功能之间的自然隔离。当安全性集中在一个单元而不是分散在整个系统中时,更容易评估安全功能的强度。从这种隔离中受益的还包括组件的软/硬件修改升级时安全验证功能的保留不变。这样,无需重新评估完整的安全功能即可进行升级。

此外,安全IC供应商可以实施在PCB或系统级别无法访问的极强保护技术。这包括硬化EEPROM、闪存或物理不可克隆功能(PUF),可以实现对最复杂攻击的最高级别抵御。总体而言,安全IC是构建系统安全性的重要基础。

边缘实施安全

工业4.0意味着随时随地感知,因此需要部署更多的边缘设备。IACS边缘设备包括传感器、执行器、机械臂、带I/O模块的PLC等。由于每个边缘设备都连接到高度网络化的基础设施,从而成为黑客攻击的潜在入口。不仅攻击面会随着设备数量的增加而成比例扩大,而且设备的多样化构成也必然会扩大攻击媒介的种类。应用安全和穿透测试供应商SEWORKS首席技术官Yaniv Karta表示:鉴于现有平台,存在许多可行的攻击媒介,终端和边缘设备的“暴露”程度都有所增加。例如,在复杂的IACS中,并非所有传感器都来自同一个供应商,它们在微控制器、操作系统或通信堆栈方面共享的架构也不同。每种架构都有潜在的弱点。因此,正如MITRE ATT&CK数据或ICS-CERT咨询所述,IACS已积累并暴露在其所有漏洞中。

此外,随着工业物联网(IIoT)在边缘嵌入更多智能的趋势,能够支持做出自主系统决策的设备也正在开发中。因此,更重要的是确保设备硬件和软件的可信度,因为这些决策对系统的安全、运行等至关重要。此外,保护设备开发人员的IP免遭窃取(例如与人工智能算法相关的窃取) 就是一个常见的考虑因素,这都可以促使交钥匙安全IC所支持的各种保护措施的利用。

另一要点是,网络安全的不足还会对功能安全产生负面影响。功能安全和网络安全的交互是复杂的,限于篇幅,这里不做讨论,但可以强调以下两点:

IEC 61508:电气/电子/可编程电子安全相关系统的功能安全,强制执行IEC网络安全风险分析。

虽然IEC 61508主要侧重于危害和风险分析,但每当发生严重的网络安全事件时,都会强制执行后续安全威胁和漏洞分析。

这里列出的IACS 边缘设备是嵌入式系统。IEC 62443-4-2为这些系统定义了特定要求,例如恶意代码保护机制、安全固件更新、物理防篡改和检测、信任根提供以及引导过程的完整性。

满足IEC 62443认证途径

ADI的安全鉴权器(也称为安全单元)旨在满足认证要求,同时兼顾易于实施和成本效益。为主机处理器提供完整软件堆栈的固定功能IC为交钥匙解决方案。

安全实施委托给ADI后,设计师可以专注于自己的核心业务。安全鉴权器本质上是信任根,可提供根密钥/秘密和代表设备状态的敏感数据(如固件哈希算法)的安全和不可变存储。它们具有一套全面的加密功能,包括身份验证、加密、安全数据存储、生命周期管理和安全引导/更新。

芯片DNA PUF技术,利用晶圆制造过程中自然发生的随机变化来生成密钥,而不是将其存储在传统的EEPROM闪存中。所能利用的变异极小,即使是用于芯片逆向工程的最昂贵、最复杂、侵入性技术(包括扫描电子显微镜、聚焦离子束和微探针等),也不足以提取密钥。集成电路之外的任何技术都无法达到这样的抵御水平。另外,安全鉴权器还支持证书和证书链管理。

此外,ADI在其工厂即可提供高度安全的密钥和证书预编程服务,原始设备制造商(OEM)可以接收已编好的器件,这些器件可以无缝加入其公钥基础设施(PKI)或支持离线PKI。其强大的加密功能支持安全固件更新和安全引导。

安全鉴权器是为现有设计增加高级别安全性的最佳选择。从而省去了R&D重新构建安全设备的努力,甚至连主微控制器都不需要改变。

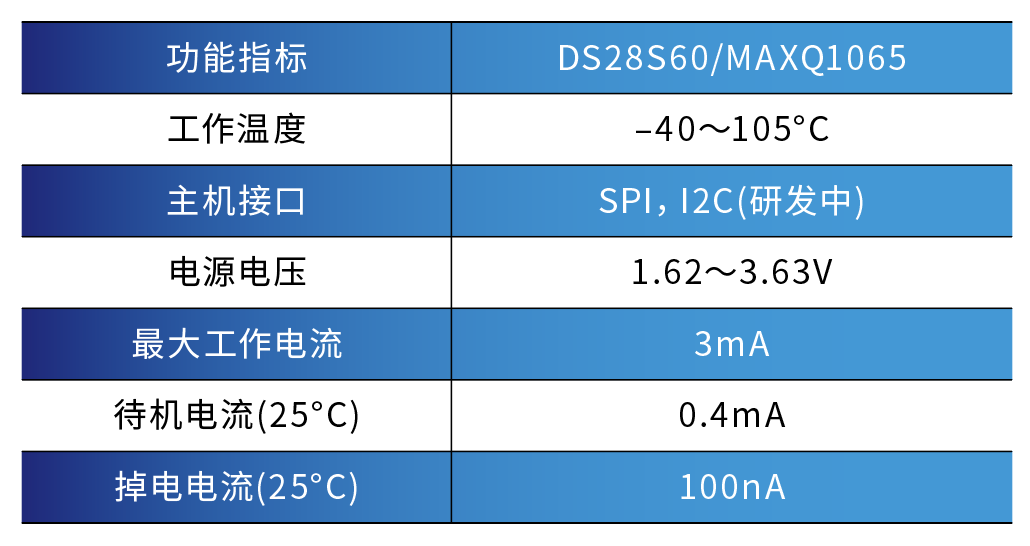

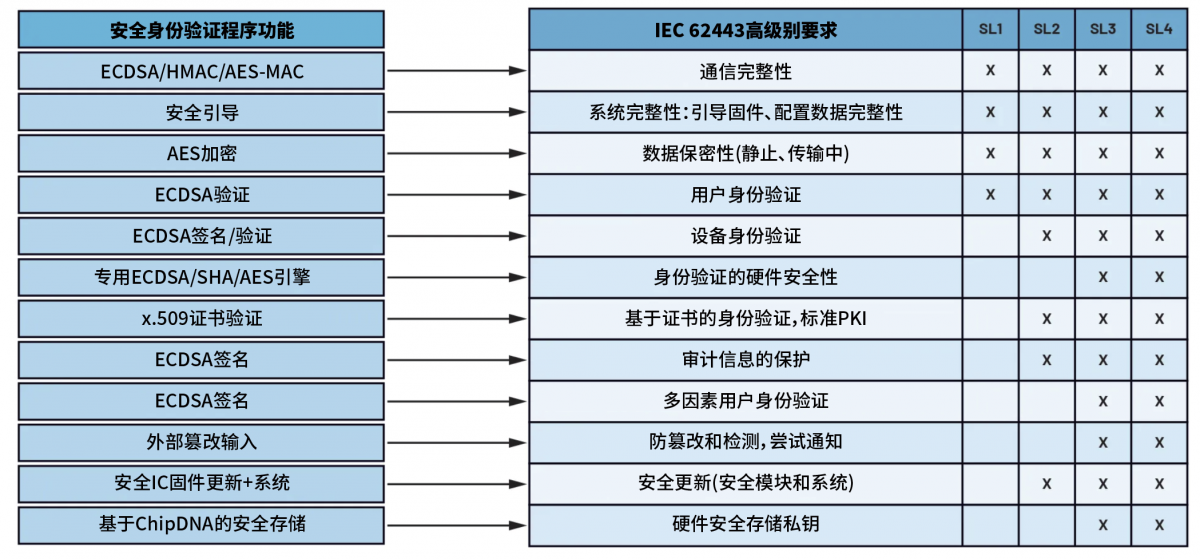

可满足图5所示的IEC 62443-4-2所有级别要求的一个实例,就是DS28S60和MAXQ1065的安全授权。器件采用3×3mm TDFN封装,适合最受空间限制的设计,其低功耗也满足了最受限制的边缘应用。

表2:DS28S60/MAXQ1065主要参数汇总

已经具有满足IEC 62443-4-2要求安全功能的微控制器IACS组件架构,也可以受益于用于密钥和证书分发目的的安全认证器。这使得OEM厂商(或其合同制造商)不必再为处理加密IC证书而对所需的昂贵制造设备进行投资。这种方法还可以保护存储在微控制器中的密钥,以便通过调试工具(如JTAG)提取。

图5:符合IEC 62443要求的安全鉴权功能图。

结论

通过制定和采用IEC 62443标准,IACS利益相关各方为可靠和安全的基础设施铺平了道路。安全鉴权器是未来符合IEC 62443标准的组件之基石,这些组件需要强大的基于硬件的安全性。OEM可以放心地进行设计,因为安全鉴权器将帮助满足所期望的认证。

(参考原文:adopting-iec-62443-standards-for-infrastructure-cybersecurity)

本文为《电子工程专辑》2024年1月刊杂志文章,版权所有,禁止转载。点击申请免费杂志订阅