点击上方蓝字谈思实验室

获取更多汽车网络安全资讯

2024年7月,IBM发布了《2024年数据泄露成本报告》(《Cost of a Data BreachReport 2024》,后称“报告”)[1]。该报告调研了2023年3月至2024年2月期间,16个国家和地区,17个不同行业的604家受数据泄露影响的企业,分析、研究了数据泄露事件发生的原因及后果,探讨了预防此类事件发生的技术和措施。今年已是该报告连续发布的第19年。

报告的全部内容为对14个不同主题的分析,包含“全球关注重点”,“初始攻击媒介和根本原因”,“数据泄露生命周期”,“识别泄露事件”,“安全AI和自动化”,“发生泄露后提高价格”,“业务中断”,“恢复时间”,“增大或减少泄露成本的因素”,“勒索攻击的成本”,“报告泄露事件和监管罚款”,“数据安全”,“大规模泄露”,“安全性投资”。

本文中,绿盟科技创新研究院将报告中提到的14个不同主题的内容进行整合、归纳,总结为7个主要观点,并针对各观点进行分析;同事,结合报告内容给出帮助企业降低数据泄露风险及成本的最佳实践措施。

相关名词解释:

数据泄露平均成本:企业在遭受数据泄露事件后产生的直接和间接成本。其中,直接成本包含聘请安全团队,购买安全服务、产品,罚单等;间接成本包含因事件影响的营业额,客户损失的价值等。

初始攻击媒介:攻击者在试图非法访问IT系统和敏感信息时使用的方法,一般通过利用网络、系统或应用程序中的漏洞来实现[2]。

数据泄露事件响应时间:企业识别和遏制数据泄露事件的所花费的平均调查时间(MTTI,Mean Time To Investigate)与平均遏制时间(MTTC,Mean Time To Contain)之和。平均调查时间指从确认一个安全事件到开始调查其原因和解决方案的平均时间;平均遏制时间指安全团队找到威胁者者并阻止他们进一步进行恶意利用的时间[3]。

云环境:本文提到的云环境泛指公有云环境、私有云环境和跨云环境。

影子数据:影子数据指的是那些未经正式管理渠道且可能对信息技术部门而言处于隐匿状态的数据。这种情况通常源于员工使用未经许可的应用程序进行数据共享,或是私自将数据上传至非官方云存储解决方案中。

DevOps:DevOps 是一套实践、工具和文化理念,可以实现软件开发团队和IT 团队之间的流程自动化和集成。它强调团队赋能、跨团队沟通和协作以及技术自动化[4]。

01

核心观点解读

本节将报告的14个主题提炼为7个核心观点,并对每个观点进行分析,全部主题内容请参考完整报告。

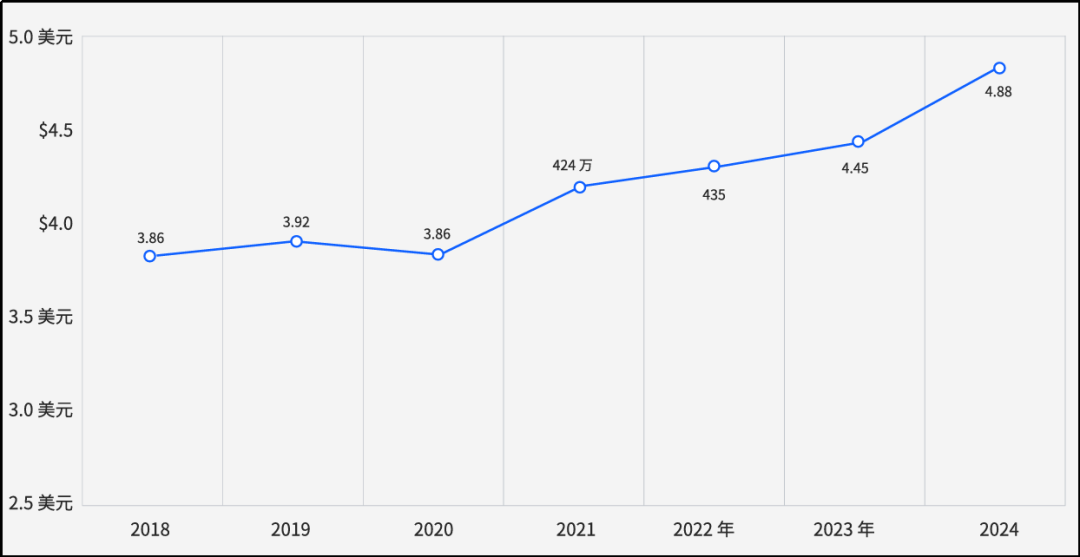

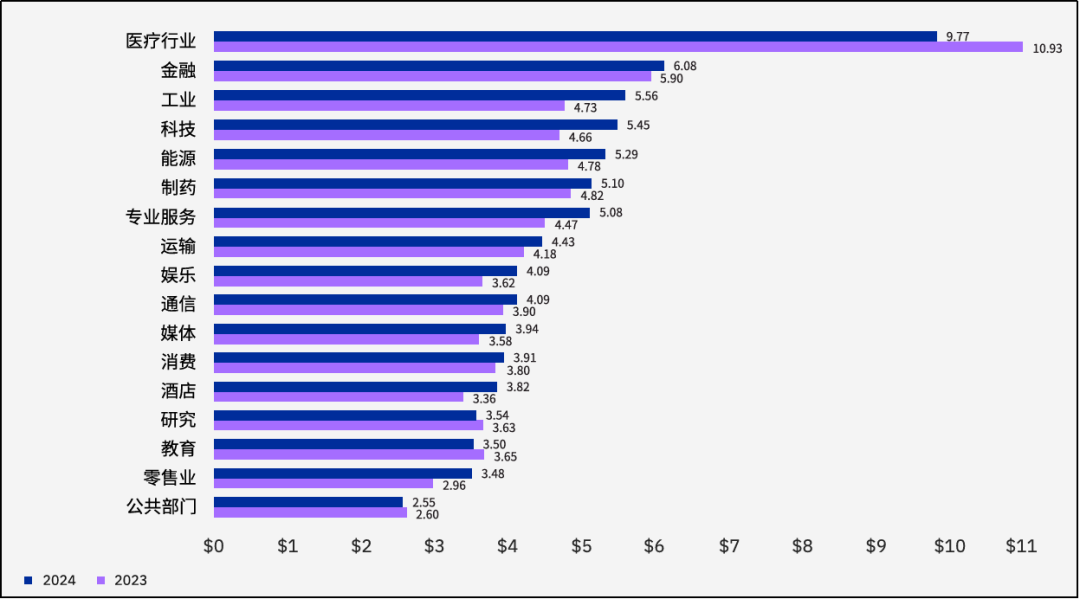

观点1:2024年数据泄露平均成本创下历史新高,达到488万美元,较2023年增加约10%;医疗行业数据泄露平均成本达977万美元,较2023年降低约11%,但仍是数据泄露平均成本最高的行业。

图1展示了数据泄露平均成本的增长情况。业务损失、应对措施成本的增加,不断演进的攻击手段和技术,以及日益严格的法规和监管要求,共同推动了数据泄露成本的增加。2024年数据泄露平均成本上升至488万美元,比2023年的445万美元增加13万美元,达到历史新高。488万美元这一数字凸显了数据泄露事件的严重性,以及对企业、对国家乃至对全球经济产生的重大影响。

图1 数据泄露平均成本(单位:百万美元)

图2展示了不同行业数据泄露平均成本情况。2024年医疗行业数据泄露平均成本下降约11%,降至977万美元,但仍是全行业最高。由于医疗行业数据价值高、敏感性强,数据存储环境复杂多样,合规性、监管压力较大等,导致医疗行业已连续14年成为数据泄露平均成本最高的行业,医疗行业在数据保护和防范泄露方面面临着前所未有的风险和高昂的成本。

图2 不同行业数据泄露平均成本(单位:百万美元)

虽然国内暂无针对数据泄露事件平均成本进行统计的相关报告,但威胁猎人发布的《2024年上半年数据泄露风险态势报告》[5]中指出,上半年国内数据泄露事件数量Top5行业分别为银行、电商、消费金融、保险、快递。其中,银行行业数据泄露事件数量高达2961起,成为数据泄露事件数最多的行业。由于事件数据是影响数据泄露成本的重要因素,笔者合理猜测,与国外数据泄露成本最高行业为医疗行业不同的是,国内数据泄露成本最高的行业是银行。银行的数据规模大、数据应用范围广、生态应用和创新多,导致银行成为数据信息敏感程度最高的行业之一,因此也成为数据泄漏事件发生量最高的行业[6]。

国内外数据泄露成本最高行业之间存在差异,背后反映了行业性质、法规要求和数据敏感性等方面的差异。银行业是国内经济中枢,持有大量客户的金融信息,一旦泄露会威胁到经济安全和个人财产。而在美国,医疗数据如病历、健康记录等被认为是极其敏感的隐私信息,泄露会引发身份盗窃、保险欺诈等问题。美国《健康保险可携性和责任法案》(HIPAA)等法规对医疗数据保护有严苛的规定,违规泄露会带来高额罚款和法律责任,医疗数据的复杂性也加剧了处理成本。因此,国外医疗行业的数据泄露成本最高。

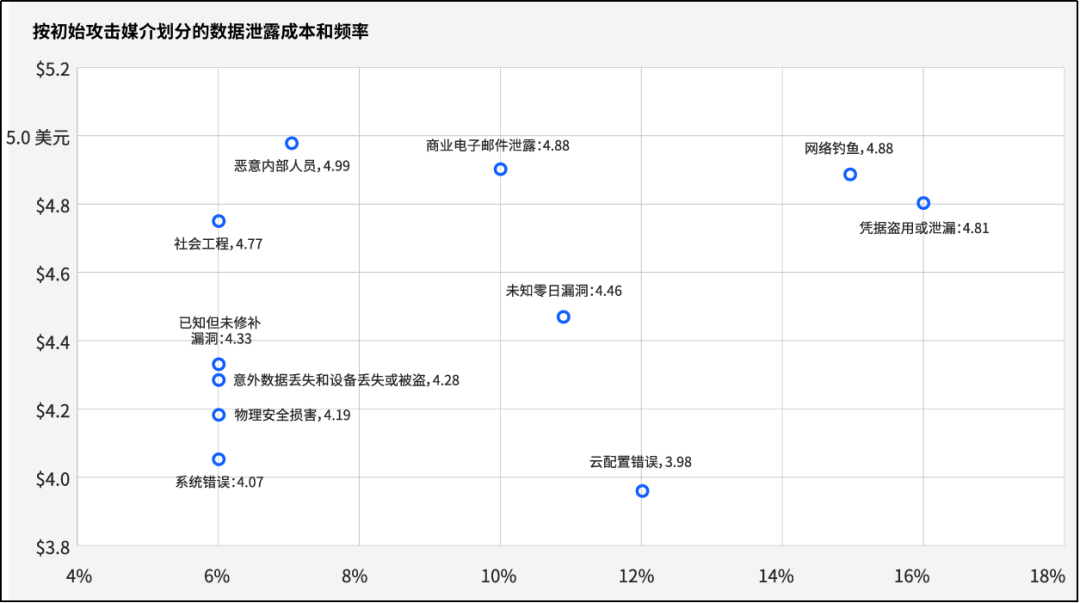

观点2:造成数据泄露平均成本最高的初始攻击媒介是恶意内部人员;数据泄露事件频率最高的初始攻击媒介是凭证盗用或泄露;需要响应时间最长的初始攻击媒介也是凭证盗用或泄露。

报告中提到的初始攻击媒介指引起数据泄露事件发生的主要原因或攻击手段,共包含11类:商业电子邮件泄露、网络钓鱼、恶意内部人员、凭据盗用或泄漏、社会工程、未知0 Day漏洞、已知但未修补漏洞、意外数据丢失和设备丢失或被盗、物理安全损害、云配置错误、系统错误。

如图3所示,凭证盗用或泄露成为引发数据泄露事件最常见的初始攻击媒介,约占16%;紧随其后的是网络钓鱼,约占15%;云配置错误排第三,约12%。凭据盗用或泄漏成为引发数据泄露事件最常见的原因,归因于以下几点:首先,很多企业和用户存在使用默认口令和弱口令的情况,增加了被攻击者暴力破解的风险。其次,企业和用户对凭证的管理和保护不足,存在如凭证硬编码、未启用多因子认证等不安全行为,都会给攻击者提供可乘之机。

恶意内部人员成为引起数据泄露平均成本最高的初始攻击媒介,高达499万美元;网络钓鱼和商业电子邮件泄露并列第二,达488万美元;凭据盗用或泄漏排名第三,达481万美元。恶意内部人员成为数据泄露成本最高的初始攻击媒介,揭示了内部安全管理的重大挑战,凸显了内部威胁的隐蔽性和破坏性,还强调了加强员工安全意识、背景调查及访问控制的重要性。

值得注意的是,由于部分企业在补丁管理和漏洞修复方面存在滞后性,未能及修补已公开的安全威胁,存在Nday漏洞未被修复的情况。如图4所示,仍有超6%以上的数据泄露事件源于尚未修补的Nday漏洞,此类数据泄露事件的数据泄露平均成本达433万美元,排名第6。此类初始攻击媒介利用成本较低、风险较大,因此企业应提高对此类攻击媒介的关注和重视。

图3不同初始攻击媒介下的数据泄露成本和频率(单位:百万美元)

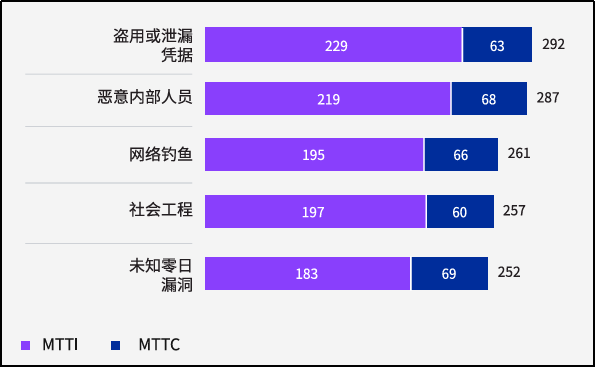

图4展示了发生数据泄露事件后企业响应不同初始攻击媒介导致的安全事件所需的时间。其中,企业响应由凭证盗用或泄露引发的数据泄露事件耗费时间最长,约292天;恶意内部人员与网络钓鱼分别位居第二、第三,响应此类时间所耗费的平均时长分别为287天及261天。

图4 不同初始攻击媒介对响应数据泄露事件时间的影响(单位:天)

由凭证盗用或泄露引发的数据泄露事件通常隐蔽性强较强,攻击者可能长期静默地利用这些凭证进行非法活动,而企业往往难以在短时间内察觉。同时,此类事件检测难度较大。由于凭证泄露较为隐蔽,企业需要通过复杂的监控和检测手段才能发现潜在的异常活动。而且,此类事件影响范围较广,一旦凭证泄露,攻击者可能利用这些凭证访问多个系统或应用,导致数据泄露的影响范围扩大。

观点3:企业自主披露数据泄露事件的频率在增加,但仍有约四分之一的数据泄露事件是由攻击者披露的。而这类数据泄露事件的平均数据泄露成本最高,响应时间最久。

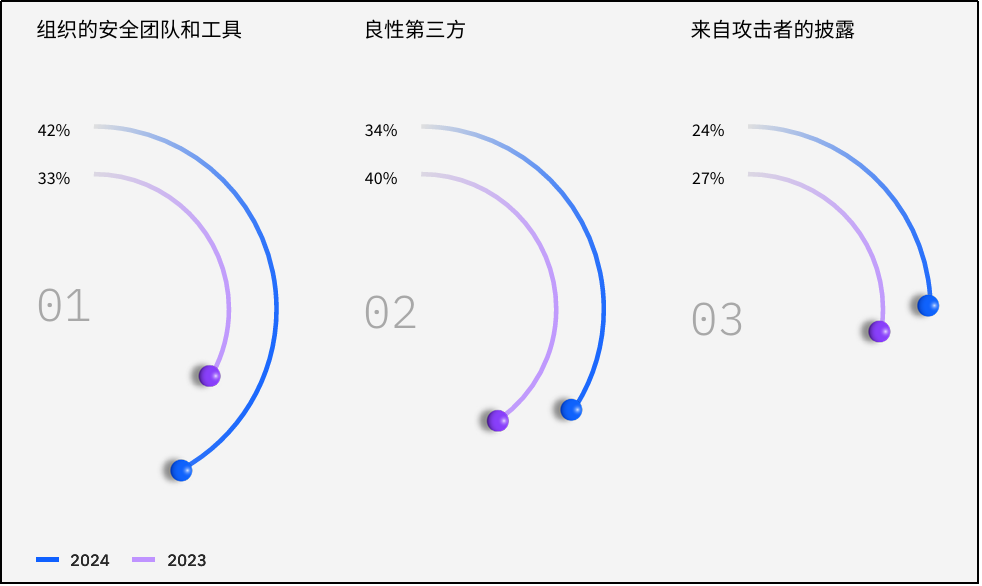

如图5所示,约42%的企业安全团队能够主识别、披露正在经历的数据泄露事件,这一数字比2023年报告中的33%有所提高,但仍有约24%的数据泄露事件是由攻击者披露。企业正逐步提升自主识别与披露数据泄露事件的能力,体现了对数据安全重视程度的增强及透明化管理的趋势。

图5 数据泄露时间不同披露方占比(单位:天)

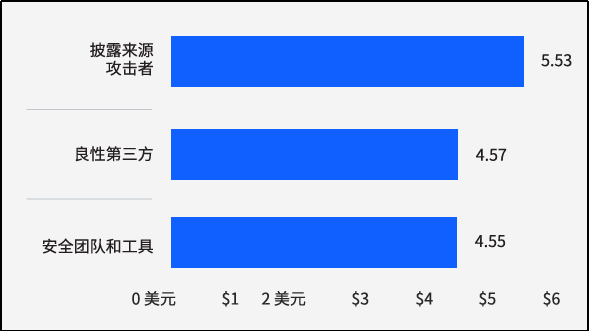

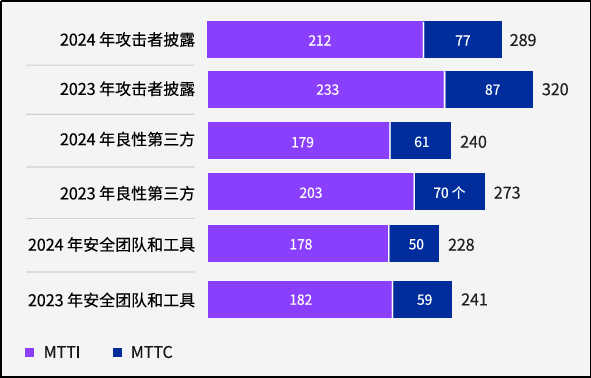

图6、图7分别展示了数据泄露事件披露方与数据泄露平均成本、数据泄露时间耗时之间的关系。能够发现,由攻击者披露的数据泄露事件的平均数据泄露成本最高,高达553万美元,响应时间最久,长达289天。

图6 数据泄露披露方与平均成本关系(单位:百万美元)

图7 数据泄露披露方与响应时间关系(单位:天)

由攻击者披露的数据泄露事件之所以泄露平均成本高、响应时间久,主要有以下几个原因。首先,攻击者往往针对高价值数据发起攻击,这些数据可能涉及客户隐私、商业秘密或敏感财务信息,一旦泄露,将对企业造成重大经济损失和声誉损害。其次,攻击者在披露事件前可能已经长期、静默地对企业数据进行窃取且已达到某种目的,导致企业难以察觉与应对,增加了事件响应的难度。最后,这类数据泄露事件往往伴随广泛的媒体报道和公众关注,这也可能导致决策过程复杂化,延长了响应时间。

观点4:企业采用AI和其他自动化安全技术能够有效降低平均数据泄露成本,缩短数据泄露事件响应时间。

报告指出,约有67%的企业均有不同程度的使用AI和自动化提高企业的安全能力建设,与2023年相比,增幅约为9.1%。

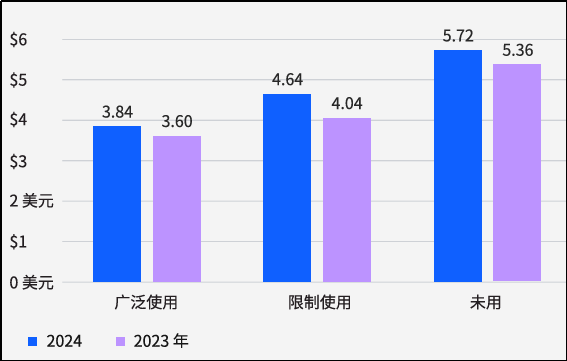

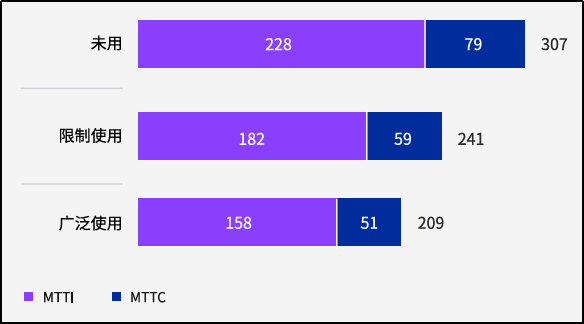

如图8所示,企业使用AI和自动化安全技术程度越高,其数据泄露平均成本就会越低。从图8中可以看出,若企业未曾使用AI和自动化安全技术,则其面临数据泄露事件时的平均成将达到572万美元,比广泛使用AI和自动化安全技术的企业高188万美元。另外,广泛使用AI和自动化安全技术的企业在响应数据泄露事件时所花费的时间比完全不使用的企业平均快了近100天,参考图9。

企业应用AI和自动化安全技术首先能够提高对数据泄露事件的预警能力。AI和自动化安全技术能够高效地识别常规、传统的威胁和异常行为,更能够精准识别潜在的、复杂的攻击行为,实现快速、早期预警。此外,AI和自动化安全技术能够加快企业对数据泄露事件的响应。基于AI和自动的安全响应机制一旦被触发,便能够立刻做出响应,实现系统隔离、攻击路径阻断等,实现对数据泄露事件的遏制,降低数据泄露事件带来的成本。

图8 AI与自动化使用程度与数据泄露成本的关系(单位:百万美元)

图9 AI与自动化使用程度与时间响应时间的关系(单位:天)

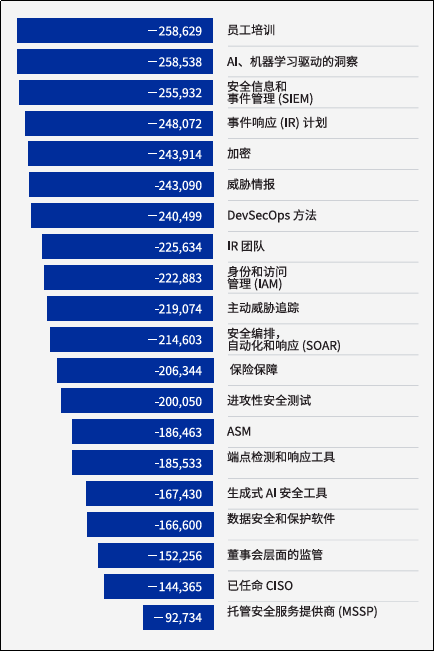

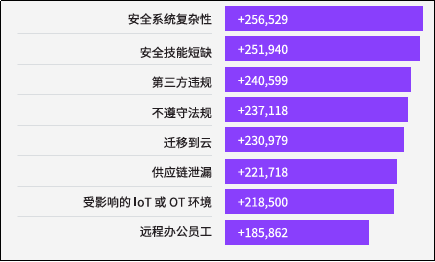

报告还对影响数据泄露平均成本的因素进行了分析。如图10所示,能够降低数据泄露平均成本的三个首要因素分别是员工培训、AI驱动的洞察及安全信息和事件管理。如图11所示,安全系统复杂性、安全技能短缺和第三方泄露是增加数据泄露成本最主要的三个因素。

数据泄露成本的高低受多重因素影响。员工培训能够增强员工的安全意识,减少因人为疏忽导致的数据泄露事件。而AI的驱动能及时发现潜在的安全威胁,并通过自动、智能化的方式迅速响应,防止事态扩大,从而控制成本。最后,安全信息和事件管理(SIEM),能够整合并分析安全日志,实现安全事件的快速定位与处置,同样有助于降低数据泄露事件的成本。

相反,安全系统的复杂导致运维难度增加,可能会降低响应效率,间接推高泄露成本。安全技能短缺意味着在应对安全事件时可能缺乏足够的专业知识和资源,难以有效遏制事态,增加成本。而第三方泄露,特别是供应链中的泄露,由于其隐蔽性和难以控制性,往往造成更广泛的影响,显著增加数据泄露的修复和赔偿成本。

图10 降低平均数据泄露成本的因素(单位:百万美元)

图11 增大平均数据泄露成本的因素(单位:百万美元)

观点5:执法部门的介入能够有效降低勒索事件的平均成本和事件的响应时间。

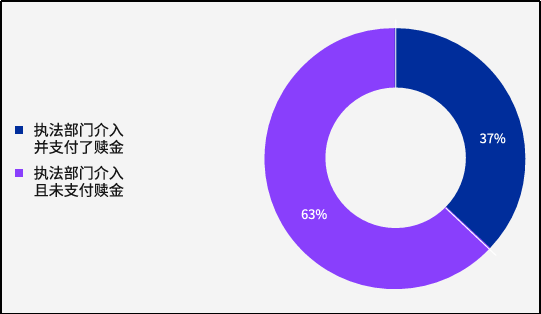

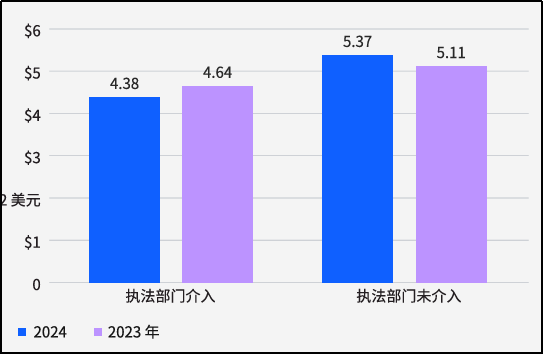

如图12、13所示,63%的勒索软件受害企业选择让执法部门介入,但仍有37%的勒索软件受害企业不会选择让执法部门介入。当勒索事件发生时,不让执法部门介入的企业,勒索事件的平均成本达537万美元。而让执法部门介入的企业,的平均成本仅438万美元,相差近100万美元。当企业遭受勒索攻击时,选择让执法部门介入是一个很好的选择,能够帮助企业降低约18%的平均成本。

图12 涉及执法部门但支付了赎金的勒索软件受害者占比

图13 执法部门参与的勒索软件攻击成本(单位:百万美元)

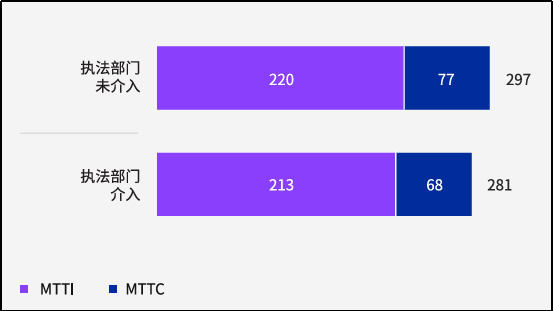

图14展示了执法部门的介入对企业响应勒索事件所花费时间的影响,在执法部门的介入下,识别和遏制勒索软件泄露的总时间缩短16天,总时间为281天,而执法部门未介入时为297天。

图14 执法部门的介入对企业响应勒索事件时间的影响(单位:百万美元)

执法部门的介入在应对勒索事件中扮演着至关重要的角色。其权威性和专业性能够有效震慑犯罪分子,从而企业所需承担的数据泄露平均成本。同时,执法部门具备更加高效的调查能力和资源,能够显著缩短事件的响应时间,减少受害方因长时间的僵持而要面临的进一步损失。此外,执法部门还能够为受害方提供法律援助,帮助受害方通过合法途径恢复权益,维护社会秩序与安全。

观点6:云环境成为数据泄露事件的高发地带,云环境中数据泄露事件的平均成本与响应时间远高于本地环境。

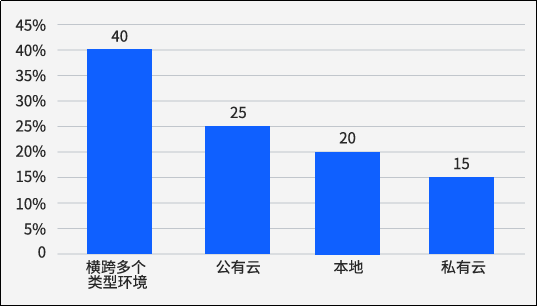

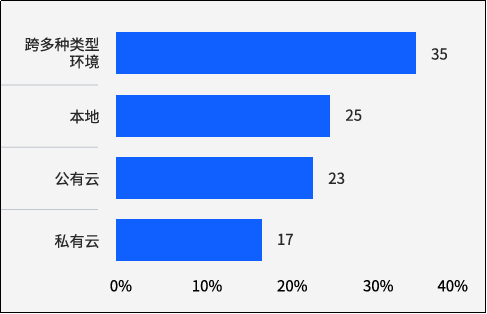

如图15所示,数据泄露事件中被泄露的数据约80%存储在与云相关的环境中。其中,40%是跨云环境,25%是公有云环境,还有15%的存储在私有云环境中。企业的云化使得企业网络边界逐渐模糊,传统的边界型安全机制、设备无法有效对云环境的安全进行加固。此外,云环境中的安全配置十分繁琐,容易出现简单配置错误导致的安全问题。因此,云环境比本地环境更易发生数据泄露风险,而云环境数据泄露事件的平均成本也会更高、响应时间需要更久。

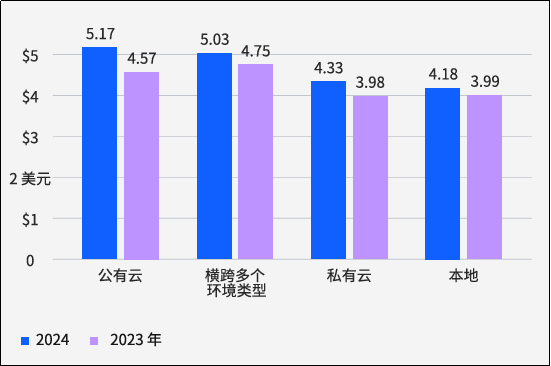

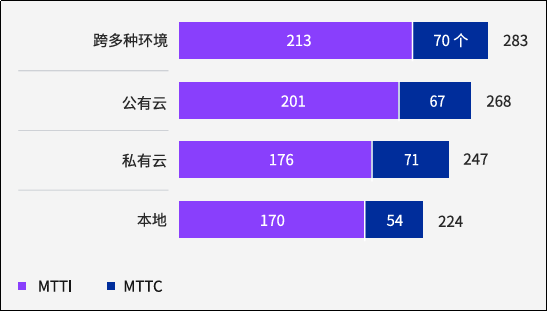

图15 不同环境下数据泄露事件发生的频率

如图16所示,不同环境下数据泄露平均成本较2023年均有不同程度的增加。其中,公有云环境下的数据泄露成本最高,约517万美元;第二是跨云环境,约503万美元;第三是私有云环境,约433万美元。本地环境数据泄露成本最低,约418万美元。图17展示了不同环境下数据泄露事件响应时间的情况。其中,混合云环境发生数据泄露事件的平均识别和响应时间最长,高达283天;公有云环境及私有云环境紧随其后,分别为268天和247天。

云环境正日益成为网络攻击的焦点,混合云环境下安全和数据泄露防护更是迫在眉睫。随着企业向云端迁移以寻求灵活性与效率,网络边界逐渐模糊,传统的安全防护架构同样需要升级来应对新挑战。

图16 不同环境下的平均数据泄露成本(单位:百万美元)

图17 不同环境下的数据泄露事件响应时间(单位:天)

观点7:影子数据的泄露将会带来更高的数据泄露成本,此类事件需要的响应时间也会更久。

尽管企业致力于扩展和优化数据管理策略,但却往往忽视了一个重要方面——影子数据。当数据泄露事件涉及影子数据时,事件的持续时间会显著增加,造成的经济损失和后续处理成本也会更加高昂。

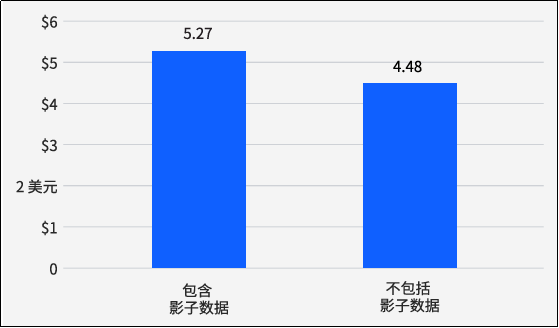

如图18所示,涉及影子数据的数据泄露事件的平均成本约为527万美元,比不涉及影子数据的数据泄露事件的平均成本高出16.2%。影子数据虽然未直接暴露但可通过其他途径间接推断或重建的个人信息、公司机密等,其泄露可能带来更加更广泛、深入的数据安全问题,因此造成的经济损失和声誉损害也更为严重。

图18 包含影子数据的泄露平均成本(单位:百万美元)

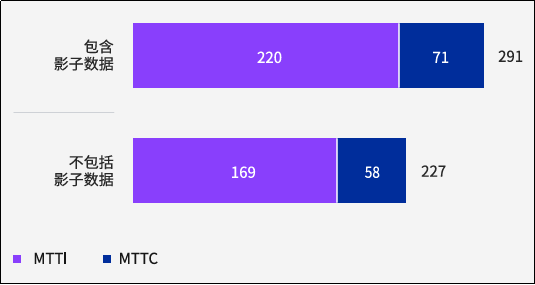

如图19所示,较之不涉及影子数据的泄露事件,识别影子数据泄露平均需多用26.2%的时间,而遏制影子数据泄露平均需多用20.2%的时间。这些上涨的数据会造成平均生命周期达291天的数据泄露,而它比没有影子数据的数据泄露多出了24.7%。

影子数据的复杂性和隐蔽性导致响应和遏制此类数据泄露事件需要更长的时间。数据泄露时间发生后,首先,识别和定位影子数据源是一个耗时且技术挑战高的过程。此外,影子数据可能涉及更广泛的个人信息和敏感数据,价值较大。对此类事件的影响评估、风险分析和应对措施的制定也需要更加谨慎和全面,也会增加响应时间和泄露成本。

图19 识别和遏制数据泄露(包括影子数据)所需的时间(单位:天)

云计算的快速发展也会加快影子数据的产生。首先,云服务的广泛使用和数据的频繁备份容易导致数据冗余和未授权数据的出现,形成影子数据。其次,随着远程办公的普及和企业快速向云端迁移,企业数据的管理变得复杂性,容易出现难以监管的影子数据。最后,云环境的动态性和多样性,使得企业难以全面、实时地跟踪和管理所有数据,也为影子数据的形成提供了条件。报告指出,涉及影子数据的泄露事件中约有75%和云环境有关,另外的25%发生在本地环境,参考图20。

图20 泄露事件中所含的影子数据的环境

02

缓解措施

通过2024年IBM发布的数据泄露成本报告,绿盟科技创新研究院总结了应对数据泄露事件的安全缓解措施,这些措施可以帮助以更低的成本、更短的时间识别并遏制泄露事件。

将安全融入到软件开发和部署的每个阶段:企业应确保DevOps每个环节的安全性,严格遵循设计安全原则、开发安全原则和默认安全原则,而不是寄托于漏洞、安全事件发生后的修补和响应。

充分了解企业自身环境信息:大多数企业的资产和数据分布在多个环境中,可能涉及云环境和本地环境。因此,企业应尽可能地对自身的资产和数据进行全面监控和管理,让影子资产无处遁形。

应用AI和自动化安全技术:企业应在安全建设中官方应用将AI和自动化安全技术,来提高对安全威胁事件的预警和响应速度以及准确性。另外,在选择AI相关的安全技术时,也需要关注AI技术本身的可靠性和成熟度,避免对企业安全系统的鲁棒性和稳定性造成影响。

进一步加强网络安全响应培训:企业应加强对企业员工网络安全应急响应能力的培训,提高企业检测、遏制和应对泄露事件的能力,降低数据泄露所造成的成本高昂且极具破坏性的影响,为运营连续性提供支持。

参考文献:

[1] https://www.ibm.com/reports/data-breach

[2] https://www.akamai.com/zh/glossary/what-is-attack-vector

[3] https://www.jianshu.com/p/5eb78d6b1918

[4] https://www.atlassian.com/zh/devops

[5] https://www.threathunter.cn/blog/2024?categoryId=78595

[6] https://baijiahao.baidu.com/s?id=1786005964624162935&wfr=spider&for=pc

[7] https://www.nsfocus.com.cn/html/2024/92_0313/212.html

来源:安全牛

end

专业社群

部分入群专家来自:

新势力车企:

特斯拉、合众新能源-哪吒、理想、极氪、小米、宾理汽车、极越、零跑汽车、阿维塔汽车、智己汽车、小鹏、岚图汽车、蔚来汽车、吉祥汽车、赛力斯......

外资传统主流车企代表:

大众中国、大众酷翼、奥迪汽车、宝马、福特、戴姆勒-奔驰、通用、保时捷、沃尔沃、现代汽车、日产汽车、捷豹路虎、斯堪尼亚......

内资传统主流车企:

吉利汽车、上汽乘用车、长城汽车、上汽大众、长安汽车、北京汽车、东风汽车、广汽、比亚迪、一汽集团、一汽解放、东风商用、上汽商用......

全球领先一级供应商:

博世、大陆集团、联合汽车电子、安波福、采埃孚、科世达、舍弗勒、霍尼韦尔、大疆、日立、哈曼、华为、百度、联想、联发科、普瑞均胜、德赛西威、蜂巢转向、均联智行、武汉光庭、星纪魅族、中车集团、赢彻科技、潍柴集团、地平线、紫光同芯、字节跳动、......

二级供应商(500+以上):

Upstream、ETAS、Synopsys、NXP、TUV、上海软件中心、Deloitte、奇安信、为辰信安、云驰未来、信大捷安、信长城、泽鹿安全、纽创信安、复旦微电子、天融信、奇虎360、中汽中心、中国汽研、上海汽检、软安科技、浙江大学......

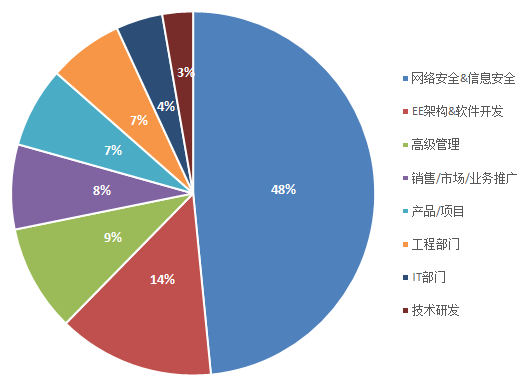

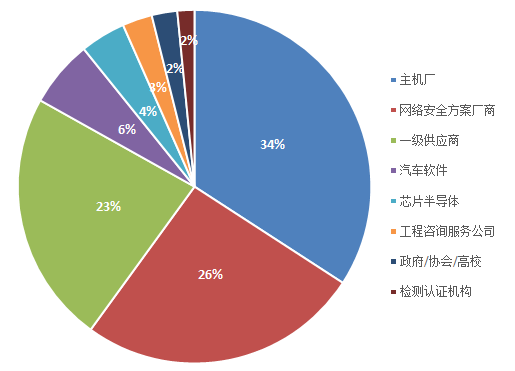

人员占比

公司类型占比

更多文章

关于涉嫌仿冒AutoSec会议品牌的律师声明

一文带你了解智能汽车车载网络通信安全架构

网络安全:TARA方法、工具与案例

汽车数据安全合规重点分析

浅析汽车芯片信息安全之安全启动

域集中式架构的汽车车载通信安全方案探究

系统安全架构之车辆网络安全架构

车联网中的隐私保护问题

智能网联汽车网络安全技术研究

AUTOSAR 信息安全框架和关键技术分析

AUTOSAR 信息安全机制有哪些?

信息安全的底层机制

汽车网络安全

Autosar硬件安全模块HSM的使用

首发!小米雷军两会上就汽车数据安全问题建言:关于构建完善汽车数据安全管理体系的建议