安全调试的前世今生

对于MCU的开发工程师来说,MCU的调试接口是必不可少的开发利器。透过调试接口,我们可以监视MCU的运行状态,查看或修改寄存器的数值,观察内存中的数据变化,通过IDE、调试器等开发工具配合,方便地排查各种棘手的问题。

Secure Debug安全调试

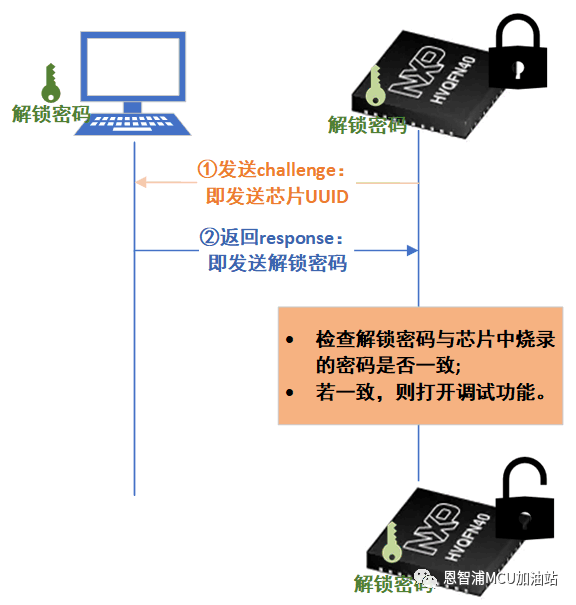

传统的手段,是将调试接口永远的封死,那么Secure Debug就像是给调试接口加了一把坚固的锁,只有能打开这把锁的人才能使用调试功能。

在产品的生产过程中,“解锁密码”提前烧录至芯片的OTP内,然后将调试功能“上锁”,此时调试功能是不可用的。

这同时也对我们的调试安全提出了更多的需求,我们不仅需要一把调试锁控制调试功能的开与关,还需要这把锁足够“聪明”,能够提供更细粒度的权限管理。

例如,我们希望外部攻击者不能调试LPC55S69;某些内部人员只能调试LPC55S69的Core 1,不能调试LPC55S69的Core 0,某些内部人员只能够调试Core 0的非安全区域,某些内部人员可以调试整个LPC55S69……

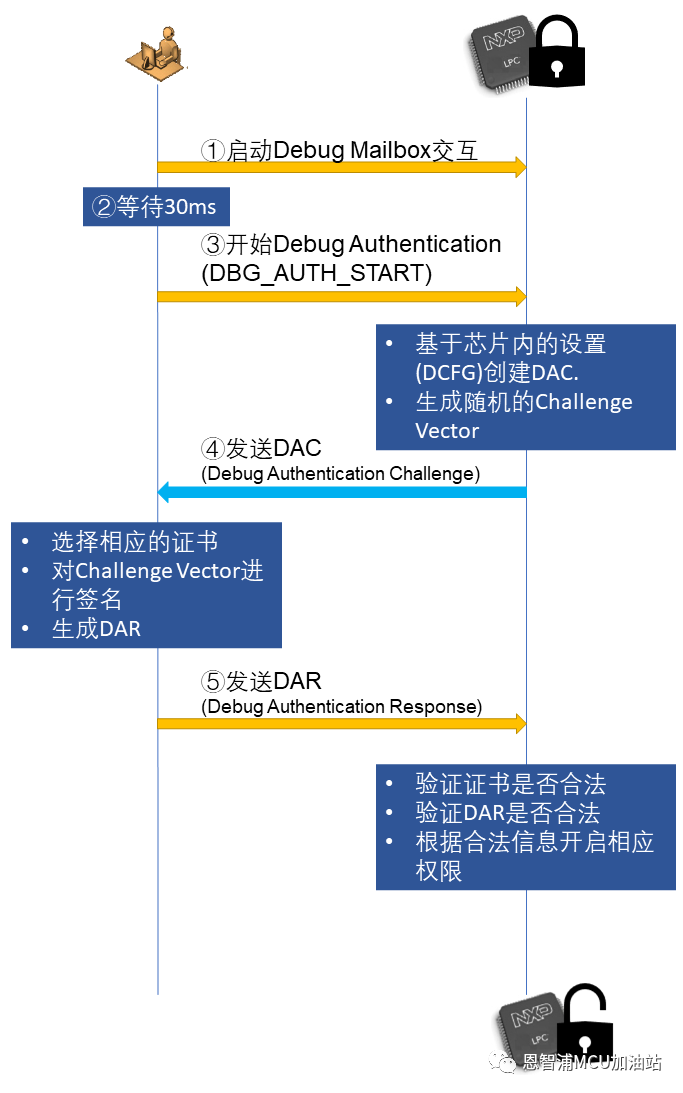

为了满足灵活的调试权限管理需求,LPC5500提供了一种全新的机制:Debug authentication,利用非对称加密机制(RSA2048/RSA4096),通过证书(DC:Debug Credential Certificate)来授予不同的权限,ODM或设计部门为不同的人员颁发不同的证书,证书中将会明确其所拥有的调试权限。

在调试认证时,芯片会根据某一个人员所持有的证书,对其进行Challenge-Response验证,首先将Response(即DAR:Debug AuthenticationResponse)中的DC与芯片中预置的信息进行匹配,当验证DC为合法后,验证Response中的签名,若证书与签名都验证通过,且请求的调试权限符合芯片的设置,芯片将会开放相应的权限。其大致流程如下所示:

可以看出,这种Debug authentication机制解决了调试接口的安全问题,也满足了调试权限灵活管理的需求。

小结

相对来说,Debug authentication需要做的准备工作比较多,本文简单描述了Debug authentication的基本机制,并未提供详细的操作步骤。

1.看明白了CAN的错帧漏检,车厂就不能敷衍你了!

2.Gartner发布2021年重要战略科技趋势!

3.设计电路时,哪些蠢哭我们青春的事...

4.Linux x86 和ARM什么区别?

5.探讨STM32启动文件中的几个问题~

6.在生产中使用Rust的著名公司及他们选择的理由!

免责声明:本文系网络转载,版权归原作者所有。如涉及作品版权问题,请与我们联系,我们将根据您提供的版权证明材料确认版权并支付稿酬或者删除内容。