智能汽车安全新媒体

本文将从网络空间维度来探讨如何降低安全架构的成本。对OEM来说,这个方法的效果会更明显。

现在国内外各个OEM还有零部件供应商都在做TARA分析,不过大部分OEM和零部件供应商可能在这一块并没有太多经验,导致尽管可能花了不少时间和金钱,但是很难向公司的管理层去说明,因为做TARA分析而给公司带来了多少安全收益或者效果。

这个时候,管理层就会质疑:花了这么多钱和时间做的TARA分析,除了满足合规要求以外,还有什么用?

如此看来,TARA分析像是一个很没有性价比的安全活动,只是出于合规的强制要求。接下来就给大家分享一下,怎么让TARA分析变得更有性价比。

网络空间中的威胁场景识别

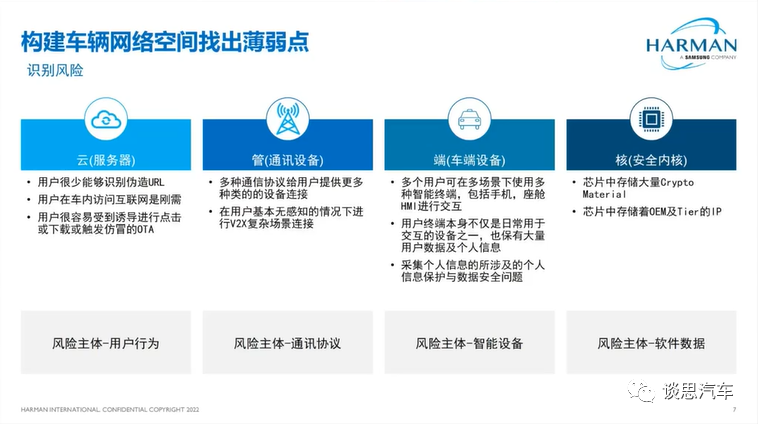

做TARA分析,首先必然要识别对应的风险,尤其是整个网络空间中对应的风险点。要注意的是,这一点对于零部件供应商也不例外。我们通常基于云、管、端、核这4个层级去识别相应风险。

图中列举了一些容易产生风险的点,但导致风险产生的核心原因,可以简单归类为内因和外因,通过对内、外因的归类,能够更好地构建一个威胁场景;不过,为了减少分析时间,或者说提高效率,要构建有价值的威胁场景,这里的“价值”指的是对于攻击者而言。

关于外因,可以这样理解,它是攻击者的意图,对于攻击者的价值决定了攻击意图的强烈程度,攻击者必然是为了实现某种目的发起的攻击,因此单从外因来考虑,我们要关注的是,对于攻击者最有价值的点会对威胁场景的构建产生什么影响。

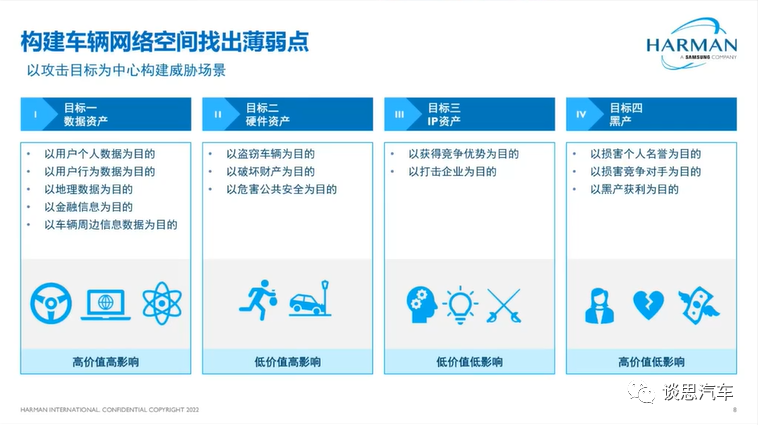

根据攻击目标,这里做了四个分类。

第一类是以高价值数据为目标的威胁场景,比如说用户的个人数据、车辆行为数据以及地理位置信息,甚至包括用户的金融信息,如交易记录等,还有车辆周边的信息、音视频等数据,都是要分析的目标,也是我们定义为高价值、高影响的威胁场景。需要注意的是,这里的影响指的是对于整个社会层面的影响,因为我们在构建车辆网络空间时,不是只考虑一辆车,而是考虑同一类型车型。

第二类是以硬件资产为目标的威胁场景,比如说车辆盗窃,或者说破坏公共财产,甚至是影响公共安全等,这种威胁场景对于攻击者来说,其实并不具有特别高的价值,因为偷一辆车并没有太多钱,所以我们认为它是一个低价值、高影响的威胁场景。

第三类是以IP资产为目标的威胁场景。攻击者可能是以打击企业、或者获得竞争优势为目的而进行的攻击,这种目标我们我们认为它是低价值、低影响的。

最后一类就是黑产。黑产在整个IT行业和移动端都已成规模,本文暂不赘述。

以上举例说明的攻击者目的,其实是为了解释攻击者“What to do”,即要做什么事情,接下来再分析一下攻击者是如何做到这些事情的,即“How to do”。

攻击路径分析

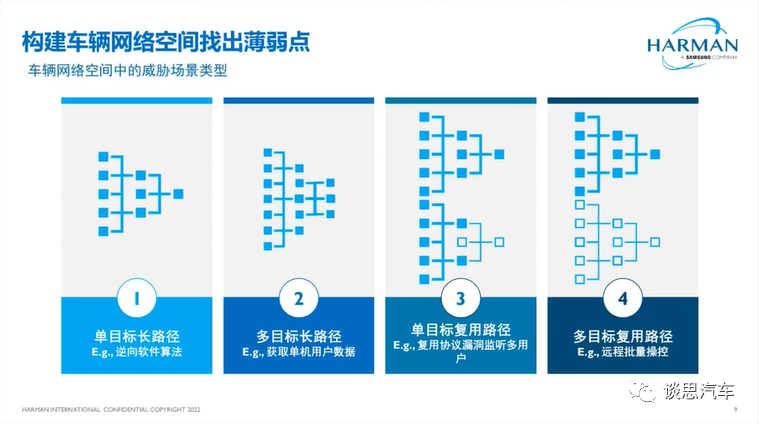

其实“How to do”也就是TARA分析中的攻击路径分析,出于一些保密原因,这里只能通过一些示意图来做说明。对应上述威胁场景的分类,攻击路径也被分成四类。

第一类是单目标长路径。比如说攻击目标就是逆向软件算法,如果用哈曼的产品举例,哈曼的音视频处理算法可能就是哈曼的一个核心资产,这类算法如果被逆向用到了竞争对手的产品里面,就可以给竞品带来非常大的竞争优势。要实现这个目标,攻击者可能要先买台车,然后拆车,把二进制文件DUMP出来,然后再逆向分析,最后进行逆向工程来获取对应的算法。这是第一个类型。

第二类是多目标长路径。比如说他的目标可能是某个人的个人信息、金融支付信息等。

第三类是单目标复用路径。这里先解释一下“复用路径”,它指的是可以通过同样的方法对多个车或多个用户发起攻击,比如说在同款车型上面应用某个通信协议的漏洞。

最后一种是多目标复用路径,它是指针对多辆车或者多个用户发起一次攻击以实现多个目的,比如说批量远程操控,操控自动驾驶、或者泊车这一类的功能。

上述攻击路径的分类是为了更好理解在实际情况下,哪些威胁场景最可能发生,哪些又是没有太多价值与意义的,攻击者的意图是一定要在考虑在内的,从而更好地区分以及降低最终TARA分析的工作量。

通过上述一系列的活动,我们可以通过内、外因对威胁场景中脆弱性产生的原因进行归类,以及对攻击路径中的主要、次要形式进行区分。一定程度上区分出TARA分析环节中的主次关系,能够更有效的投入资源去做安全需求,明确安全需求放在哪些地方更有效。

毕竟,一旦安全需求被要求应用在某一个节点或者是某一个产品里的时候,就会带来相应的成本,所以当然要用最少的安全需求来实现最大化的安全收益。

如何实现安全收益最大化

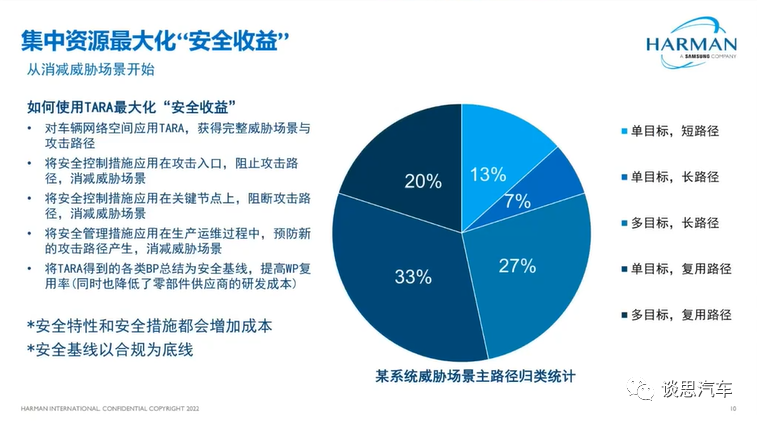

在针对某系统的TARA分析中,威胁场景的占比如下图所示,如果要安全收益最大化,可以通过以下几步来实现。首先是对车辆网络空间应用一个TARA分析工具,可以是任何工具,包括自动化的工具,通过这种工具获得一个相对来说比较完整的威胁场景和攻击路径。

值得一提的是,现在很多带辅助功能的TARA分析工具可以穷举一个攻击路径,虽说我们使用工具的目的是为了提高效率,以及避免一些人为的低级错误,但在实际使用这类工具的过程中,因为穷举了这些路径,导致删掉那些自动生成的无效路径比自己分析所花费的时间反而更多。

其次,需要将安全控制措施应用在对应的攻击入口,以阻止攻击路径、消减威胁场景,将安全控制措施用在关键节点上,才可以更好更有效地阻断攻击路径,以及消减威胁场景。

最后,我们需要将安全管理措施应用在生产运维的过程中,以预防新的攻击路径产生,同时消减威胁场景。

我们可以通过将TARA分析得到的四大类基线,即管理类基线、安全架构基线、技术规范基线以及分布式安全活动基线,总结为一个大的安全基线,这样可以提高工作产物的复用率,同时降低OEM以及零部件供应商的研发成本。

通过这样一系列的优化,可以让TARA分析较为明确地总结出削减了哪些威胁场景,进而将这些被削减了的威胁场景提炼为一个所谓的“安全收益”,以汇报给公司管理层。此外,总结好这类安全基线也可以减少后续开发所用的时间,如此一来,不就提高了性价比吗?

当然,任何安全特性或安全措施都必定会增加成本,而且,合规是底线,不论怎么减少成本,都必须要达到合规的底线,就跟考试不能挂科一样。

车辆网络安全其实就是一个上有来政策法规的要求、下有来自终端的多样需求、成本很高且看起来没啥收益的事情,正因为如此,安全防护策略的性价比对于车辆网络安全来说特别重要。

如何高性价比的构建网络安全防务策略?如果用八个字来总结的话,那就是主次分明、化繁为简。

在TARA分析活动中,通过攻击者的视角去分清主次,通过归纳安全基线来化繁为简,这样就可以让原先看起来没什么性价比的TARA分析变得有价值,而且不仅花的时间更短,同时也可以给管理层一个比较好的汇报,是不是看起来就变得有性价比了呢?

- THE END -

因文章部分文字及图片涉及到引用,如有侵权,请及时联系17316577586,我们将删除内容以保证您的权益。